计算机病毒分类

a.感染型病毒

可执行文件病毒PE

宏病毒

CAD病毒,CAD是制图

b.网络蠕虫

应该看作恶意软件的能力

c.特洛伊木马

伪装隐藏用户点击

d.后门

e.勒索病毒

f.挖矿病毒

g.灰色软件

操作系统异常情况排查

用户账户信息

命令方式

wmic

图形界面

持久化

任务计划

服务

WMI,windows管理规范

工具建议:Autoruns

Autoruns对持久化的内容进行排查

网络链接

Section2常用工具

特征码介绍

常用工具

ATTK:

- 系统信息

- 进程情况

- 文件信息

- 注册表

- 计划任务

support.asiainfo-sec.com-/Anti-Virus/Clean-Tool/ATTK_CN/

Deep Trace

support.asiainfo-sec.com-/Anti-Virus/Clean-Tool/Tools/DeepTrace2.0/

SIC

系统信息收集工具

SIClclean

病毒清理工具,常见于PE病毒的处理

AvbTool

RTL反病毒工具,针对部分难以处理的病毒

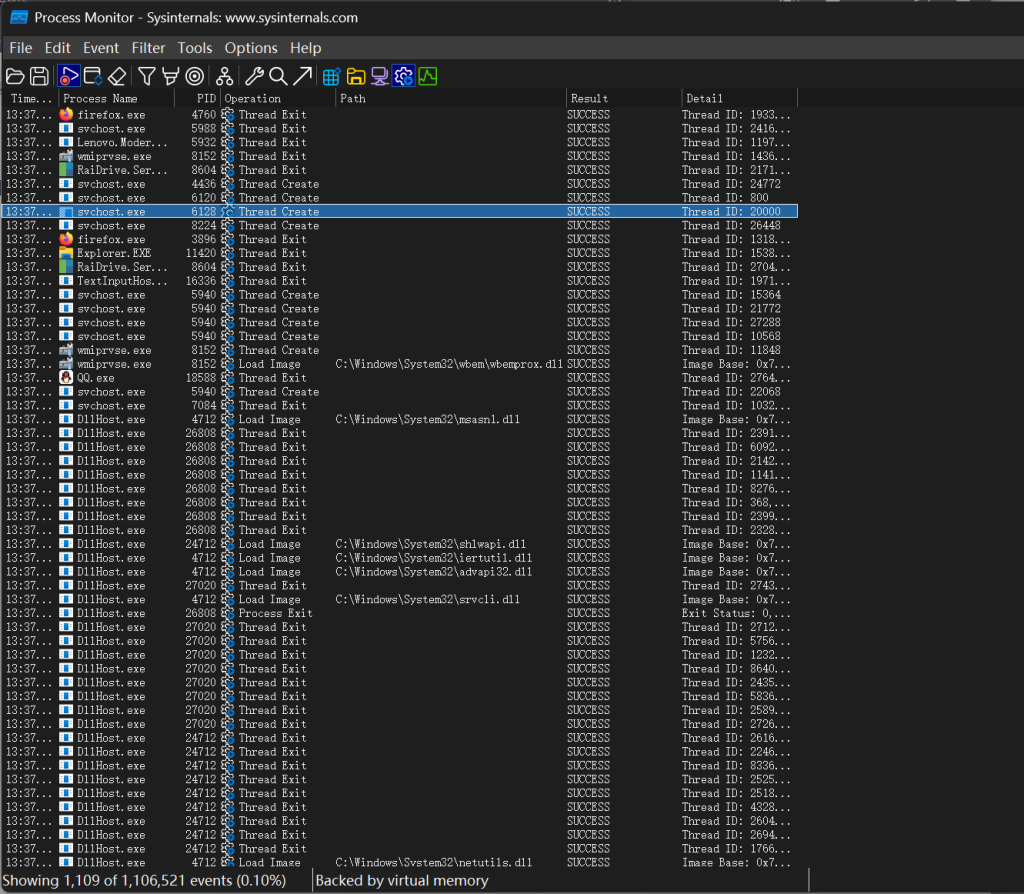

processMonitor 查看进程、文件操作等信息

processExplore

病毒反复报怎么办

反复报感染源排查方法

通常位于默认目录下,C、D目录等

找到反复报的路径,排查安全日志

对反复告警的文件夹进行操作

未知病毒处理

进程定位\文件定位操作手册

1.异常流量定位进程

processMonitor

对平凡对外的交互的流量的进程定位

挖矿病毒应急响应

漏洞利用攻击,网页挂马

以主要漏洞利用攻击为主

弱口令爆破

无文件攻击

挖矿现象

- CPU占用飙升,系统卡顿

- 产品扫描到挖矿相关文件

- 与矿池建立连接

解决方案

隔离被感染主机,关闭共享端口

确认挖矿进程

查看有无恶意外联IP

是否能定位可疑文件

机器是否有打补丁

排查计划任务、WMI

防范

- 优化服务器配置及时更新

- 强口令代替弱密码

- 增强安全意识

勒索病毒应急指南

1.WannaCry

家族特征

文件后缀,现在越来越多的勒索病毒家族开始随机

传播方式

响应措施

- 隔离主机

- 确认影响范围/定位受害主机

- 样本定位/勒索病毒家族定位

- 系统排查

防护方式

- 增加口令强度

- 及时更新重要补丁

- 增强端口管理

OSCE日志查看

DS日志查看

TDA DDI规则解读-概要

简单判断

- 主机IP&端口

- 时间

- 信息检索

规则封面类

- 行为记录类

- web漏洞嗅探

- 恶意行为

数据包捕获

TDA DDI规则解读–行为记录

posslble Brute force

通常是一个小时内登录次数超过20次

目标机器是关注的对象

archlve Upload(压缩类文件上传)

DNS返货无效IP地址

未经注册的服务

TDA DDI规则解读–web漏洞嗅探篇

用户代理

URL

应答码

TDA规则示例–恶意行为类

Windows系统日志

默认日志路径

分析工具

Event Log Explorer

No responses yet