什么是溯源?

溯源的核心是:利用攻击者暴露的碎片化信息,逐步构建其身份画像。

常见可利用的信息包括:手机号、邮箱、QQ、微信、域名、IP、样本信息等。

常用溯源技巧

1.域名 / IP 反查信息

用于判断攻击来源是否为恶意,并尝试找到注册者信息。

可查询内容:

- IP 反查域名

- 域名 Whois 注册信息(就像买房要登记产权信息一样,注册域名时也要填写一些资料,这些资料会存放在 Whois 数据库里。Whois 是一种互联网查询协议,对应机构是Internet Corporation for Assigned Names and Numbers(ICANN,互联网名称与数字地址分配机构)。)

- 域名备案信息

- 邮箱反查域名

- 注册人反查域名

- 历史 Whois 信息比对

注意:部分域名商会隐藏 Whois 信息,难度会增加。

2.支付宝转账验证姓名

- 已知支付宝账号(手机号/邮箱)

- 通过“大额转账”验证真实姓名(无需真正转账)

用途:快速确认目标真实姓名

3.淘宝找回密码获取姓名

- 已知淘宝账号(手机号/邮箱/用户名)

- 在“找回密码”流程中选择“拍照验证”

- 流程中会显示账号绑定的真实姓名

用途:确认目标姓名的另一种方式

4. 企业微信手机号反查公司

如果目标手机号注册过企业微信,可通过以下方式查看其所属公司:

步骤:

- 微信 → 添加朋友 → 选择“企业微信联系人”

- 添加到通讯录

- 点击返回

- 系统会显示其所属企业(疑似 bug)

用途:确认攻击者是否属于某公司或外包团队

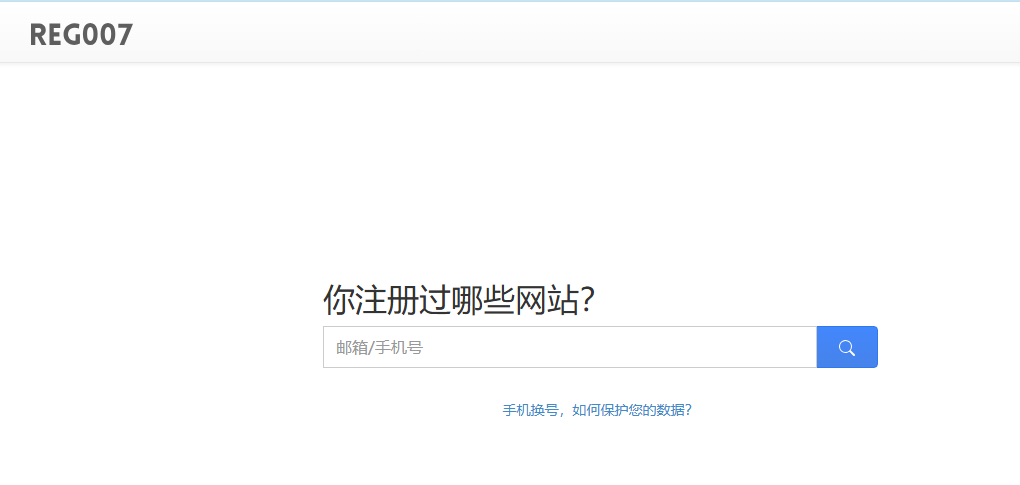

5. REG007 查询注册应用 / 网站

REG007 可查询手机号/邮箱注册过的服务。(REG007是一个互联网账号注册查询工具,主要用来查看:某个手机号或邮箱,可能注册过哪些网站或互联网服务。它的名字来源于“Register(注册)”,意思就是注册信息检测。一般在做 OSINT(开源情报调查) 或 账号安全检查 时会用到。)

可能获得的信息:

- 微博账号

- 论坛账号

- 其他注册记录

通过微博等平台可进一步查看:

- 个人简介

- 工作经历

- 兴趣方向

用途:扩展攻击者的社会足迹

我试了一下不是很好用

6. 程序 PDB 信息泄露

某些恶意样本因编译设置问题泄露 PDB 路径,其中可能包含:

- 开发者用户名

- 机器名

- 项目路径

示例思路:

- 样本 → 工具查看尾部信息 → 发现用户名

- 用该 ID 去社交平台搜索

- 可能找到攻击者活动痕迹

用途:从样本本身反查攻击者身份

7. 在线挖洞(高风险,不推荐)

尝试利用手机号注册某简历网站,发现验证码可被接收,但因未授权风险过高而停止。

用途:理论上可验证手机号是否注册某网站,但风险极高,不建议使用。

当然有很多方法

学习链接:一些别的文章

No responses yet